Dienstleistungs-portfolio

Umfassende Beratung im Bereich Cybersicherheit, Intelligence Services und Schulungen zum Schutz von Organisationen.

Beratung zur Informationssicherheit

Unsere zertifizierten ISO 27001-Manager, Auditoren und Experten unterstützen Sie bei:

Einrichtung und Pflege Ihres Informationssicherheitsmanagementsystems

Durchführung von Audits und GAP-Analysen

Entwicklung geeigneter Richtlinien und Erreichung von Compliance

Übergang von ISO/IEC 27001:2013 zu ISO/IEC 27001:2022

Risikobewertungen

Schulung Ihres Personals

und mehr.

Unsere Beratungsleistungen bieten wir weltweit remote an. Persönliche Erstgespräche sind möglich.

Penetrationstests

Mit unseren Penetrationstests bieten wir ein umfassendes Spektrum an Bewertungen, von Black-Box- über Grey-Box- bis hin zu White-Box-Testing. Dies umfasst Webanwendungstests nach OWASP-Standards, OT-Sicherheitsbewertungen und Red-Teaming-Operationen, um etwaige Sicherheitslücken in Ihren Systemen. Wir identifizieren raffinierte Schwachstellen, bevor sie von böswilligen Akteuren ausgenutzt werden können.

Dank unseres Netzwerks von Elite-Hackern können wir für hochkomplexe Projekte kurzfristig ein Team von erstklassigen ethischen Hackern mit tiefgreifender Expertise und höchsten Offensiv-Sicherheitszertifikaten bereitstellen.

Unser Angebot umfasst:

Umfassende Penetrationstests: Einschließlich Black-Box-, Grey-Box- und White-Box-Tests, um die Sicherheit Ihres Systems aus verschiedenen Perspektiven zu bewerten.

OWASP-Sicherheit: Tests basierend auf OWASP-Standards zum Schutz vor gängigen und kritischen Schwachstellen in Webanwendungen.

OT-Sicherheit: Spezialisierte Tests für Umgebungen der Betriebstechnologie, um sicherzustellen, dass Ihre kritische Infrastruktur geschützt ist.

Red-Teaming: Simulierte Cyberangriffe, die reale Bedrohungen nachahmen, um die Abwehrmechanismen Ihrer Organisation zu testen.

Elite Hackerteam: Hochqualifizierte ethische Hacker, die in der Lage sind, die komplexesten Sicherheitsherausforderungen zu bewältigen.

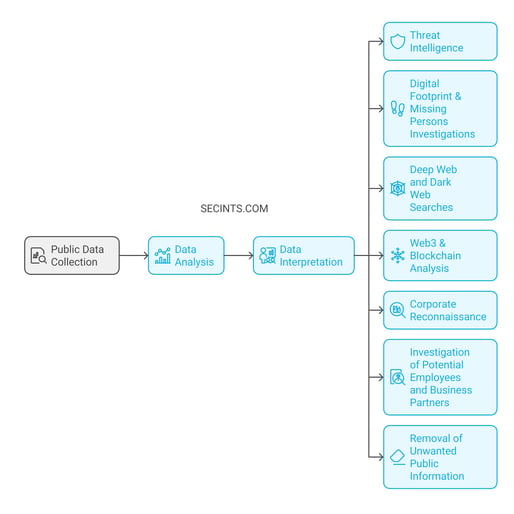

OSINT (OPEN SOURCE INTELLIGENCE)

In der heutigen informationsreichen Welt warten enorme Mengen öffentlicher Daten darauf, entdeckt und in umsetzbare Erkenntnisse verwandelt zu werden. Wissen ist Macht, und unsere OSINT-Dienstleistungen sollen Sie befähigen, indem sie öffentlich zugängliche Daten extrahieren, analysieren und interpretieren und so entscheidende Informationen liefern, die auf Ihre spezifischen Bedürfnisse zugeschnitten sind. Ob Sie sich mit Unternehmenssicherheit befassen, private Ermittlungen durchführen oder Markttrends erforschen – wir liefern das Wissen, das Ihnen hilft, fundierte Entscheidungen zu treffen..

Unsere Dienstleistungen umfassen:

Bedrohungsaufklärung: Bleiben Sie Cyberbedrohungen einen Schritt voraus durch fortschrittliche Überwachung und Analyse zum Schutz Ihrer digitalen Infrastruktur.

Digitale Spurensuche & Ermittlungen zu vermissten Personen: Wir nutzen Open-Source-Daten, soziale Medien und digitale Forensik, um Online-Aktivitäten nachzuverfolgen und bei der Suche nach vermissten Personen zu unterstützen.

Deep Web und Dark Web Recherchen: Zugriff auf kritische Informationen, die unter der Oberfläche des Internets verborgen sind, um Risiken, Betrug und illegale Aktivitäten aufzudecken.

Web3- & Blockchain-Analyse:

Von Kryptowährungstransaktionen bis hin zu dezentralen Plattformen analysieren wir Blockchain-Daten, um Geldflüsse, Geldwäsche, Betrug und verdächtige Aktivitäten zu verfolgen.

Unternehmensaufklärung: Wir sammeln öffentlich zugängliche Informationen über Unternehmen, einschließlich ihrer E-Mail-Adressen, Server, Mitarbeiterdetails und anderer technischer Infrastruktur. Diese Informationen ermöglichen es uns, Sicherheitslücken und Schwachstellen zu identifizieren und bilden die Grundlage für fortgeschrittene Dienstleistungen wie Penetrationstests, Social Engineering und Sicherheitsaudits.

Hintergrundchecks potenzieller Mitarbeiter und Geschäftspartner: Sammeln Sie entscheidende Informationen über Einzelpersonen oder Organisationen, bevor Sie Geschäfts- oder Einstellungsentscheidungen treffen, um sicherzustellen, dass Sie mit vertrauenswürdigen und glaubwürdigen Partnern zusammenarbeiten.

Entfernen unerwünschter öffentlicher Informationen:

Wir helfen Ihnen, unerwünschte oder sensible persönliche Informationen aus öffentlichen Quellen zu verfolgen und zu entfernen, um Ihre Privatsphäre und Ihren Ruf zu schützen.

Verwandte Intelligence-Disziplinen:

GEOINT (Geospatial Intelligence): Erzeugt durch eine Kombination von Bildintelligenz (IMINT) und Geoinformationen.

HUMINT (Human Intelligence): HUMINT wird aus menschlichen Quellen gewonnen und ist eine der ältesten Methoden zur Datenerhebung. In der öffentlichen Wahrnehmung wird diese Disziplin häufig mit geheimen Aktivitäten in Verbindung gebracht – man denkt dabei an verdeckte Operationen und Spione. Doch die Realität sieht heutzutage oft weniger spektakulär aus. Die meisten genutzten Quellen sind offen zugänglich und weniger verborgen. Tatsächlich wird ein Großteil der Informationen, die zur Erstellung dieser Form der Aufklärung verwendet werden, durch Interviews gesammelt, die beispielsweise mit Zeugen, Verdächtigen oder anderen für eine Untersuchung relevanten Personen geführt werden.

SIGINT (Signals Intelligence) – Signaleaufklärung

SIGINT wird durch das Abfangen und die Auswertung von Signalen erzeugt. Diese Signale können aus einer Vielzahl von Quellen stammen, wie beispielsweise Kommunikationssystemen, elektronischen Übertragungen oder anderen technischen Mitteln. Die gewonnenen Informationen sind von entscheidender Bedeutung, um die Sicherheit von Organisationen zu gewährleisten und potenzielle Bedrohungen frühzeitig zu identifizieren.

Social Engineering

Die Kunst des Human Hacking

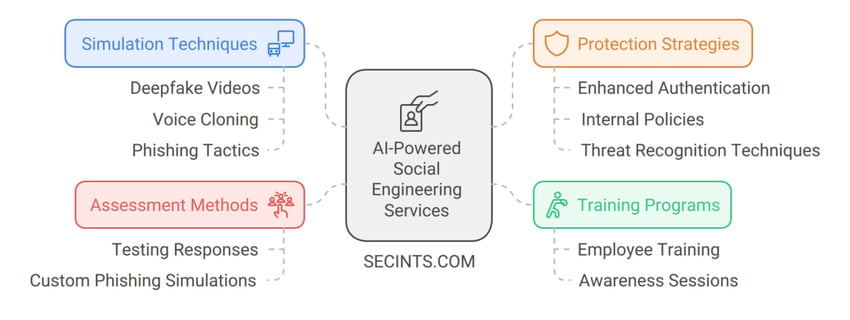

Social Engineering Dienstleistungen: Sicherheitstests der nächsten Generation mit KI

Profitieren Sie von modernsten, KI-gestützten Social-Engineering-Techniken, um die Abwehrmechanismen Ihres Unternehmens zu testen und zu stärken. Von Deepfake-Simulationen über Stimmenklonung bis hin zu fortgeschrittenen Phishing-Taktiken – wir sorgen dafür, dass Ihr Team bereit ist, selbst die raffiniertesten Angriffe zu erkennen und abzuwehren.

Überblick:

Social-Engineering-Angriffe entwickeln sich ständig weiter – Ihre Verteidigungsstrategien sollten das auch. An der Schnittstelle von Psychologie und Technologie setzen unsere Dienstleistungen auf fortschrittliche KI, um reale Angriffe zu simulieren, die menschliche Schwachstellen ausnutzen.

Während Firewalls, Verschlüsselung und Sicherheitsprotokolle entscheidend sind, bleibt der Mensch das schwächste Glied in der Sicherheitskette. Unabhängig davon, wie ausgefeilt Ihre technischen Schutzmaßnahmen sind, ist Ihr gesamtes Unternehmen gefährdet, wenn Mitarbeitende auf Phishing-Versuche, Stimmklonung oder Deepfake-Betrügereien hereinfallen.

Mit KI können wir täuschend echte Angriffe replizieren, die selbst die aufmerksamsten Mitarbeitenden täuschen. Von Deepfake-Videos, die echte Führungskräfte imitieren, bis hin zu Stimmklonung, das vertraute Stimmen am Telefon nachahmt – wir nutzen modernste Techniken, um die Bereitschaft Ihres Unternehmens gegen die Bedrohungen von heute zu bewerten.

Keine Sicherheitsmaßnahme oder Firewall kann Sie vollständig schützen, wenn Ihre Mitarbeitenden nicht vorsichtig und aufmerksam handeln. Deshalb legen wir besonderen Wert darauf, Ihre Mitarbeitenden zu testen und zu schulen, damit Ihre menschlichen Verteidigungsmechanismen genauso stark sind wie Ihre technischen.

Unsere Dienstleistungen umfassen:

KI-gesteuerte Social-Engineering-Simulationen:

Testen Sie Ihre Mitarbeitenden mit realistischen Phishing-E-Mails, Deepfake-Videos und gefälschten Anrufen per Stimmklonung. Wir zeigen Ihnen, wie anfällig Ihre Organisation für moderne Bedrohungen ist, und analysieren die Reaktionen Ihrer Teams auf überzeugende gefälschte Videos und Audiodaten.Phishing- und Spear-Phishing-Kampagnen:

Wir entwickeln maßgeschneiderte, KI-gestützte Phishing-Simulationen, um zu prüfen, wie effektiv Ihre Mitarbeitenden gezielte Angriffe erkennen und darauf reagieren.Schulungen und Sensibilisierungsprogramme:

Nach den Tests bieten wir umfassende Schulungen an, um Ihre Mitarbeitenden darin zu schulen, Social-Engineering-Bedrohungen zu erkennen und schnell sowie effektiv darauf zu reagieren.Schutzstrategien und Erkennungstechniken:

Wir decken nicht nur Schwachstellen auf, sondern helfen Ihnen, Resilienz aufzubauen. Unsere Lösungen umfassen proaktive Strategien gegen KI-basierte Social-Engineering-Angriffe, wie verbesserte Authentifizierungsmethoden, interne Richtlinien und Techniken zur Bedrohungserkennung.

Unsere KI-gestützten Social-Engineering-Dienstleistungen bieten den ultimativen Stresstest für Ihre Organisation. Durch die Simulation hochentwickelter Angriffe in einer sicheren Umgebung helfen wir Ihnen, Schwachstellen zu identifizieren und Ihr Team darauf vorzubereiten, diese Taktiken zu erkennen und zu bekämpfen, bevor echte Bedrohungen auftreten.

Bereiten Sie sich auf die Zukunft der Cyberkriminalität vor – mit unseren KI-gestützten Social-Engineering-Lösungen. Kontaktieren Sie uns noch heute, um Ihre Organisation zu stärken und selbst den fortschrittlichsten Angreifern einen Schritt voraus zu sein.

Kontakt

Kontaktieren Sie SΞCINTS noch heute für professionelle Cybersicherheitsberatung, -dienstleistungen und Schulungslösungen für Ihr Unternehmen.

+43 690 10 44 0002